Poster une réponse à un sujet: Me suis fait scanné le derrière...

Attention, ce sujet est un sujet ancien (6991 jours sans réponse)

philfr

Et puis SSH te bloque après plusieurs erreurs je pense donc.. boaf

Je vais donc de ce pas m'empresser de rater des logins sur ta machine, ainsi tu ne pourras plus t'y connecter non plus

Bien sûr que non, ssh ne te bloque pas, c'est pour ça que ce que tu fais est dangereux: le port 22 + l'authentification par password, c'est comme une voiture pas fermée à clé...

Mais bon, tu fais ce que tu veux hein...

ndub

En général un scan ne s'intéresse pas aux ports exo (sauf à dessein); il te scanne les ports classiques puis l'attaquant abandonne s'il ne trouve rien d'intéressant...

Au début j'avais laissé le port 22 ouvert: fabuleux, les essais d'intrusions listés dans les logs! Depuis que je mets des ports alternatifs (disons >10000) je n'ai plus aucun essai, pareil que philfr.

Au début j'avais laissé le port 22 ouvert: fabuleux, les essais d'intrusions listés dans les logs! Depuis que je mets des ports alternatifs (disons >10000) je n'ai plus aucun essai, pareil que philfr.

cauet

Optimiste

Dès qu'un attaquant a réussi à pénétrer le système, même en mode non privilégié au départ, tu peux te considérer comme déjà piraté... Un p'tit rootkit, exploit ou autre, et il sera vite root sans connaître le password crois-moi...

hé... pour deviner mon login (c'est pas CAUET) et mon password.. faut déjà avoir bonne chance.. !

Et puis SSH te bloque après plusieurs erreurs je pense donc.. boaf

blietaer

héhé

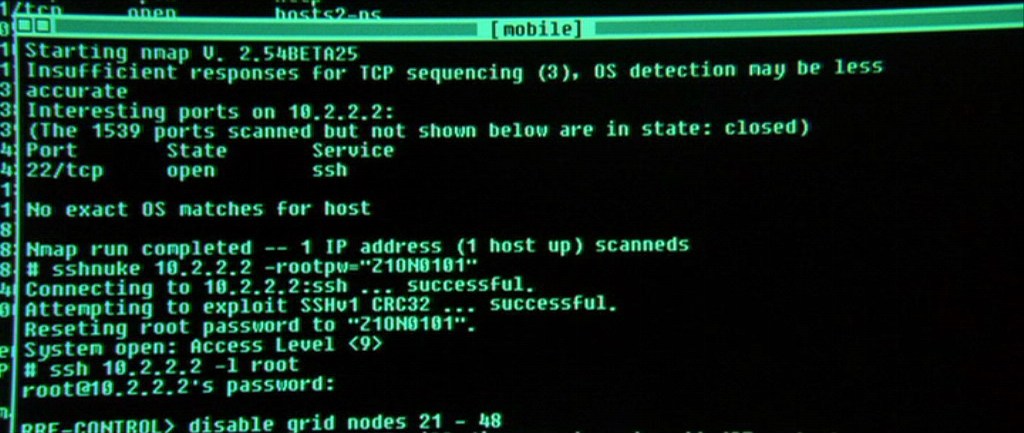

le lendemain de la sortie du film, la requete "sshnuke" a explosé dans google.

et que dire de la tete de Fyodor quand il a du voir son soft sur grand écran.

le lendemain de la sortie du film, la requete "sshnuke" a explosé dans google.

et que dire de la tete de Fyodor quand il a du voir son soft sur grand écran.

ovh

blietaer

Une démo! Une démo! Une démo! Une démo!

ovh

donc pour etre root, il faut connaitre un login/password + root+password.

Optimiste

Dès qu'un attaquant a réussi à pénétrer le système, même en mode non privilégié au départ, tu peux te considérer comme déjà piraté... Un p'tit rootkit, exploit ou autre, et il sera vite root sans connaître le password crois-moi...

cauet

Moi question de facilité je laisse le 22 ouvert.

Cela dit, déjà je n'autoriste pas root en premier login, et seul 2 autres sont autorisés.

donc pour etre root, il faut connaitre un login/password + root+password.

je pourrais passer en RSA, mais j'ai perdu ma clef et la flemme d'en refaire une.

Cela dit, déjà je n'autoriste pas root en premier login, et seul 2 autres sont autorisés.

donc pour etre root, il faut connaitre un login/password + root+password.

je pourrais passer en RSA, mais j'ai perdu ma clef et la flemme d'en refaire une.

ovh

Moi j'ai des ssh ouvets en permanence sur des ports alternatifs et jamais aucune tentative d'intrusion.

+1

Par contre, quand j'étais plus jeune

j'avais un ssh ouvert sur le 22 aussi

j'avais un ssh ouvert sur le 22 aussi  et j'ai eu également pas mal de tentatives de brute force

et j'ai eu également pas mal de tentatives de brute force  Mais moi j'ai envoyé un mail de plainte une fois contre une ip qui pourrissait vraiment mes logs et j'ai eu une réponse de l'isp du gus qui m'a dit qu'ils lui enverraient un avertissement

Mais moi j'ai envoyé un mail de plainte une fois contre une ip qui pourrissait vraiment mes logs et j'ai eu une réponse de l'isp du gus qui m'a dit qu'ils lui enverraient un avertissement  (si je me souviens bien, c'était à peu près ça, ça fait des années déjà)

(si je me souviens bien, c'était à peu près ça, ça fait des années déjà)Par contre inutile de passer par la CCU (computer crime unit) belge pour ça : s'adresser directement à l'abuse de son provider (si tu parviens à le tracer) avec logs à l'appui bien sûr.

blietaer

altar> mon serveur se trouve derrière un routeur, et IP fixe, j'ai juste le droit de changer les ports ouverts sur ce routeur, et je ne suis même pas sur qu'il supporte ce genre de configuration aigue.

tiens sous nunux tu le ferait à coup de netstat ???

philfr> merci.

tiens sous nunux tu le ferait à coup de netstat ???

philfr> merci.

Se connecter

Se connecter Inscription

Inscription Mot de passe perdu

Mot de passe perdu