17 fournisseurs ont reçu ce vendredi une demande très officielle de mettre en place un blocage pour que les utilisateurs ne puissent plus accéder au site. Techniquement, vu que c'est une première en Belgique, comment cela est-il mis en place concrètement?

Si on prend une machine non située en Belgique, une requête vers le site www.stopkinderporno.com est envoyée vers le serveur 78.157.195.43, c'est le serveur DNS ns1.wisdns.net qui a répondu à la demande et qui fait autorité en la matière.

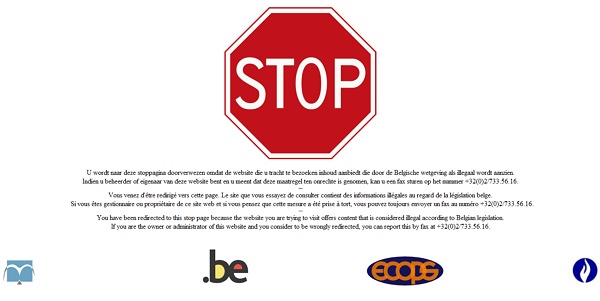

Prenons le cas maintenant d'un provider ADSL tel que Edpnet. Le filtrage est en place, et nous renvoie ceci:

wordt naar deze stoppagina doorverwezen omdat de website die u tracht te bezoeken inhoud aanbiedt die door de Belgische wetgeving als illegaal wordt aanzien.

Indien u beheerder of eigenaar van deze website bent en u meent dat deze maatregel ten onrechte is genomen, kan u een fax sturen op het nummer +32(0)2/733.56.16.

---

Vous venez d'être redirigé vers cette page. Le site que vous essayez de consulter contient des informations illégales au regard de la législation belge.

Si vous êtes gestionnaire ou propriétaire de ce site web et si vous pensez que cette mesure a été prise à tort, vous pouvez toujours envoyer un fax au numéro +32(0)2/733.56.16.

---

You have been redirected to this stop page because the website you are trying to visit offers content that is considered illegal according to Belgian legislation.

If you are the owner or administrator of this website and you consider to be wrongly redirected, you can report this by fax at +32(0)2/733.56.16.

Indien u beheerder of eigenaar van deze website bent en u meent dat deze maatregel ten onrechte is genomen, kan u een fax sturen op het nummer +32(0)2/733.56.16.

---

Vous venez d'être redirigé vers cette page. Le site que vous essayez de consulter contient des informations illégales au regard de la législation belge.

Si vous êtes gestionnaire ou propriétaire de ce site web et si vous pensez que cette mesure a été prise à tort, vous pouvez toujours envoyer un fax au numéro +32(0)2/733.56.16.

---

You have been redirected to this stop page because the website you are trying to visit offers content that is considered illegal according to Belgian legislation.

If you are the owner or administrator of this website and you consider to be wrongly redirected, you can report this by fax at +32(0)2/733.56.16.

Quand on regarde de plus près, la solution technique proposée est simple. Chaque utilisateur se connecte en fait au DNS de son provider qui fait la requête de transformation entre www.Stopkinderporno.com et 78.157.195.43. Dans le cas présent, Edpnet, ainsi que d'autres providers probablement, a simplement demandé à son serveur DNS de répondre une nouvelle IP, 84.199.40.99 à la place de l'IP originelle.

Une protection qu'il est donc fort aisé de contourner pour tout administrateur système et qui n'empêche que l'utilisateur lambda d'accéder au dit site.